- Ordbok > Purdue-modellen

Vad är Purdue-modellen?

Purdue-modellen är del av Purdue Enterprise Reference Architecture (PERA) och togs fram för att modellera och visualisera flöden för OT system med nätverksanslutning. Modellen introducerades 1992 av Theodore J. Williams av Purdue Universitets konsortiet.

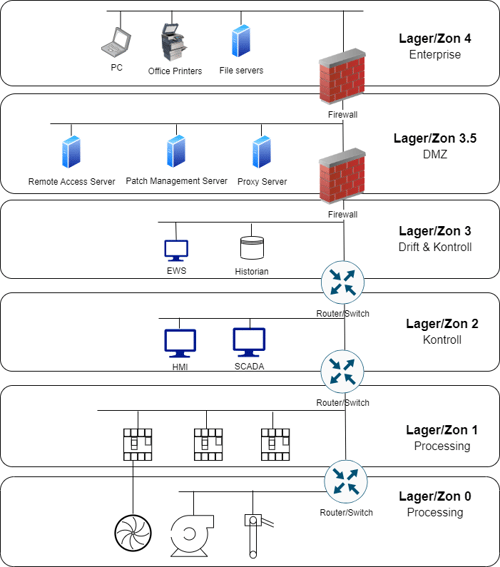

Modellen förespråkar en indelning i 5 lager/zoner, i moderna implementationer anpassas modellen och ett ytterligare lager adderas som ett säkerhetslager mellan OT och IT, oftast benämnt som DMZ och/eller lager 3.5.

Den anpassade modellen kan enklast visualiseras enligt nedan.

Figur A: Förenklad visualisering av anpassad purdue-modell.

Purdue Lager/Zon 0

Zon 0 innehåller sensorer, ställdon, motorer och andra komponenter för att fysiskt styra och/eller mäta. Dessa är ofta i kombination för att skapa hela kedjor för automatiserad tillverkning med band och robotar. Kommunikation sker oftast med anpassade protokoll, antingen direkt ansluten mot PLC/RTU eller via nätverksanslutning.

Purdue Lager/Zon 1

Zon 1 innehåller den intelligens som styr enheterna i Zon 0, dessa enheter är oftast i någon av följande kategorier:

- Programmable logic controllers (PLC) använder in-data för att genomföra styrning av enheter. In-data är antingen mätvärden från enheter i zon 0 och/eller in-data från system i Zon 2.

- Remote terminal units (RTU) agerar primärt som länk mellan enheter i Zon 0 och Zon 2 och innehåller ingen egen styrlogik.

Purdue Lager/Zon 2

Zon 2 innehåller mer traditionell IT utrustning som är anpassad för styrning av processer, historiskt har dessa system varit specialbyggda från grunden för respektive syfte. De primära kategorierna av system är:

- Supervisor Control and data acquisition (SCADA) är system som övervakar och kontrollerar fysiska processer, lokalt eller fjärranslutna. Aggregerar ofta data som sänds till historiklagring.

- Human-machine interface (HMI) används primär för enklare styrning av monitorering. Ansluter mot bl.a. PLCs.

Purdue Lager/Zon 3

Zon 3 innehåller funktioner för kontroll och historik, dessa är oftast primärt:

- Engineering Workstation (EWS) en dator dedikerad för anslutning mot enheter i zon 0,1 och 2.

- Historian, aggregerar historiskt data för den operationella processen, används för att kunna analysera historiska händelser.

Purdue Lager/Zon 3.5

Zon 3.5 innehåller den moderniseringen som krävt utifrån de cybersäkerhetshot som finns mot OT miljöer, denna ses som en demilitarized zone (DMZ). Zonen utgör ett skydd mellan traditionell IT miljö och OT miljöer och verkar för att direkt anslutning mellan dessa två olika miljöer inte förekommer. Mer traditionella IT styrsystem, så som patch hantering, fjärrstyrning och liknande placeras i denna zon.

Purdue Lager/Zon 4

Zon 4 är den traditionella IT miljön, som i denna modell förenklas till en zon även om den oftast är indelad i flertalet zoner för att säkerställa IT säkerheten. Zonen innehåller normalt:

- Arbetsstationer

- Filservrar

- ERP system

- Skrivare

I en modern IT miljö inkluderar den även molnbaserade / SaaS tjänster som exempelvis e-post, ERP och andra Enterprise applikationer.

Cegal och Purdue-modellen

Cegals konsulter kan stötta er i arbetet med OT och cybersäkerhet, med vår erfarenhet inom konvergerade IT/OT miljöer och de säkerhetskrav som finns kan vi stötta både i styrning och teknikfrågor rörande cybersäkerhet.

- Cyber Security

- NIS2

- OT

- SaaS

- EWS

- SCADA

- PLC/RTU